Время прочтения: 5 мин.

Для решения данного вопроса мы построили информационную модель, подразумевая под термином информационная модель – описание объекта моделирования на формализованном языке с дальнейшим исследованием данных на компьютере.

На первом этапе в информационном моделировании мы определили четкие входные данные.

На вход в модель поставляются следующие данные:

— количество компьютеров-клиентов в сети (К),

— длина используемого сетевого кабеля Patch cord (P),

— длина кабеля Ethernet (E),

— количество серверов (S),

— количество коммутаторов (M).

Следующим этапом моделирования была постановка условий модели.

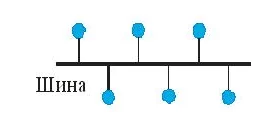

Очевидно, что если в сети не используются коммутаторы, количество используемых сетью ПК менее 15, длина применяемого кабеля менее 185 м, то оптимальным является использование одноранговой локальной сети организованной по принципу «общая шина».

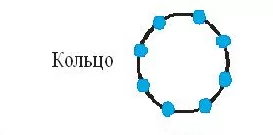

Если при аналогичных условиях длина применяемого кабеля более 1 км (ограничение длины сети возможно только между соседними узлами), то оптимальной является одноранговая локальная сеть, организованная по схеме «кольцо».

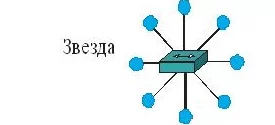

Если количество используемых серверов в сети равно 1 и количество используемых коммутаторов равно 1, то в независимости от длины кабеля оптимальным является организация локальной сети с выделенным сервером по схеме «звезда».

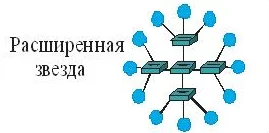

Если количество используемых в сети компьютеров более 100, используется один сервер, а количество используемых коммутаторов более 1, то оптимальной является организация локальной сети с выделенным сервером по многоуровневой схеме «звезда».

На третьем этапе построения модели мы выбрали программу, способную перевести модель на доступный компьютеру язык. Для построения нашей модели был использован язык C.

Остановимся более подробно на получении программой первоначальных данных, т.к. вместо стандартного ввода данных с помощью оператора присваивания, мы использовали ввод пользователем необходимых параметров в специально созданный файл с названием «Seti.txt» с соответствующим интерфейсом (вышеуказанные значения К, Р, E, S, M вводятся в файл, как целые числа).

Программа начинает работать с файлом, изымая из него необходимые вводные данные.

Объявляем переменную – файлового дескриптора

FILE *descrОткрываем файл

FILE *fopen (char *name, char *mode)В первом параметре передается имя файла, записанное по правилам операционной системы, во втором – режим открытия файла (в нашем случае режим r – открытие текстового файла для чтения)

descr = fopen (“.\\Seti.docx”, “r”)При работе с файлами интересны также следующие режимы: w создание текстового файла для записи, r+ открытие текстового файла для чтения/записи, w+ созданиетекстового файла для чтения/записи.

После открытия мы использовали функцию ввода данных из файла (аналогично функции scanf — функции ввода данных на языке С):

fscanf (FILE *input, char *format, …..)Осуществляем контроль достижения конца файла

Int feof (FILE *f)Если конец файла достигнут, то функция вернет ненулевое значение.По окончании работы файл нужно закрыть функцией

fclose (File *f)После чтения данных из файла, в программу необходимо перенести вышеописанные условия модели. Условия на языке С заданы стандартным образом с использованием операторов If, else.

If ((M==0) && (K<=15) && (P<=185) && (E<=100) && (S==0))

{

printf (“Optimal = obshaya shina”);

}

else

If ((M>3) && (K>100) && (P>=1000) && (E>=1000) && (S>=1)

{

printf (“Optimal = mnogoyrovnevaya zvezda”);

}

else

If ((M==1) && (K>=15) && (P>=1000) && (E>=1000) && (S==1)

{

printf (“Optimal = zvezda”);

}

else

If ((M==0) && (K<=15) && (P>185) && (E>100) && (S==0))

{

printf (“Optimal = kolco”)

где printf – функция вывода, с помощью которой на экран выводится результат проверки моделью логических условий и информация о том, какая локальная сеть является оптимальной,

&& — логический оператор «и».

Всего в программу задано и проверяется более 20 аналогичных условий.

Таким образом, использование модели позволило нам получить информацию о том, использование какой локальной сети является оптимальным, исходя из имеющихся ресурсов организации и стоящих перед нею задач, сравнить оптимальную сеть с применяемой и выявить неэффективное использование дорогого серверного оборудования для организации локальной сети дочерней компании.

В качестве дополнения хочу напомнить, какие бывают типы локальных сетей.

В схеме ПК подключены к одному кабелю с помощью специальных разъемов. Схема проста, требуется небольшой расход кабеля, сеть работает при отказе любого из ПК, при этом при разрыве кабеля вся сеть не работает, размер сети не более 185 м, низкий уровень безопасности.

В схеме «кольцо» каждый ПК участвует в передаче сигнала и усиливает его, размер сети может быть очень большим – до 20 км., не требуются коммутаторы, при этом для подключения нового узла необходимо остановить всю сеть.

В данной схеме имеется центральное устройство, через которое идет весь обмен данными (коммутатор). Коммутатор передает принятый сигнал только адресату, а не всем ПК в сети. Сеть остается работоспособной даже при отказе какого-нибудь из ПК. Достаточно высокий уровень безопасности. Требуется большой расход кабеля, высокая стоимость оборудования, при поломке коммутатора вся сеть выходит из строя.

Схема применяется в больших сетях. Может объединять более сотни ПК. Обладает высокой степенью безопасности. При поломке одного из коммутаторов, сеть остается работоспособной.

/img/star (2).png.webp)

/img/news (2).png.webp)

/img/event.png.webp)